2020 年,技术和市场变化的步伐将加快,影响安全技术、创新、投资以及整个行业。随着 2019 年的结束,安全分析师们往往会编制一份行业预测清单。这份清单将列出企业安全技术领域前所未有的变化。这些变化已经开始发生…

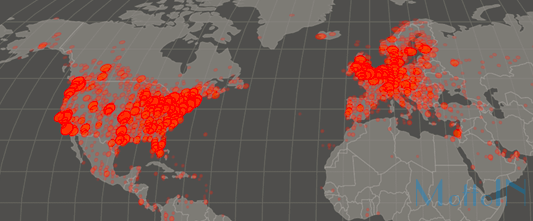

据芬兰国家网络安全中心(NCSC-FI)报告称,黑客利用一种名为QSnatch的新型恶意软件感染了数千中国台湾供应商威联通科技(QNAP)的网络附加存储(NAS)设备。据德国计算机紧急响应小组(CERT-Bund)称,仅在德国,感染…

2018年,智能扬声器市场达到了一个可观的普及率,约有41%的美国消费者现在拥有一个声控扬声器,高于2017年的21.5%。在美国现在已经安装了超过1亿台支持Alexa的设备,这使Alexa成为了智能家居入口的“大众平台”。Se…

没有网络安全就没有国家安全。从1.0到2.0,我国等级保护制度走过了十几年。等级保护2.0是网络安全的一次重大升级,等级保护对象范围在传统系统的基础上扩大了云计算、移动互联、物联网、大数据等,对等级保护制度提出…

美国计算机软件公司Adobe在本月初发现了严重的安全漏洞,该漏洞泄露了Creative Cloud服务用户信息记录的数据库。尽管所包含的详细信息不是很敏感,但可以针对数据泄露的用户精心设计一场网络钓鱼活动。 Adobe Creativ…

等保测评工作第一第二步做什么,为什么必须这样去做?等保测评工作是一个全流程工作,想做等保测评的单位,首先需要做定级备案工作。第一步,系统定级;第二步,系统备案。系统定级主要是填写备案单位情况表、定级系统…

等保2.0时代,云等保安全合规要求 云等保不是新鲜的事物,而是在原等保框架下的扩展要求。云等保的各环节与传统等保相同,包括定级、备案、建设整改、测评、监督检查等,因此只需要对原有等级保护相关工作的具…

29岁骇客盗用云算力挖矿 将被判至少34年近日,一名29岁的新加坡骇客Matthew Ho由于盗用亚马逊AWS、谷歌云的算力资源挖矿而被捕。他被控诉涉及美国电信诈骗、非法访问设备与身份盗用等14项罪名,面临至少34年的牢狱刑罚…

等保2.0 | 二、三级系统所需安全设备 等级保护二级系统 (一)物理和环境安全层面安全措施需求如下: 1、防盗报警系统 2、灭火设备和火灾自动报警系统 3、水敏感检测仪及漏水检测报警系统 4、精密空调 5、备…

三个步骤告诉你如何更好地防御网络威胁2019年已过去大半,网络犯罪分子正在四处潜伏。随着互联网、移动和物联网技术的普及,黑客可以攻击的脆弱点越来越多。企业不能简单地修补这些漏洞并保持松懈。网络犯罪是一个不断…